Google hat mal wieder eine Sicherheitslücke in seinem Browser Chrome geschlossen. Es handelt sich bereits um die fünfte sogenannte "Zero-Day"-Schwachstelle in diesem Jahr. In einer Sicherheitswarnung gab Google bekannt, dass diese Schwachstelle bereits ausgenutzt wird.

Zero-Day-Schwachstellen werden auf dem Schwarzmarkt für hohe Summen gehandelt – je nach Ziel und Schweregrad können Preise von mehreren hunderttausend bis zu mehreren Millionen Franken erreicht werden.

Besonders besorgniserregend: Da libvpx eine Open-Source-Bibliothek ist, die auch in anderen Browsern und Anwendungen verwendet wird, waren potenziell auch Mozilla Firefox, Microsoft Edge und weitere Programme betroffen.

Google investiert erheblich in die Sicherheit von Chrome. Das Project Zero-Team und die Threat Analysis Group (TAG) suchen aktiv nach Schwachstellen – sowohl in Google-eigenen Produkten als auch in Software von Drittanbietern. Zudem betreibt Google ein Bug-Bounty-Programm, das Sicherheitsforscher für das Melden von Schwachstellen belohnt.

1. Browser immer aktuell halten

Aktivieren Sie automatische Updates für Chrome, Edge und alle anderen Browser in Ihrem Unternehmen. Prüfen Sie regelmässig, ob alle Geräte auf dem neuesten Stand sind.

2. Browser-Erweiterungen einschränken

Jede Erweiterung vergrössert die Angriffsfläche. Erlauben Sie nur geprüfte und notwendige Erweiterungen und deaktivieren Sie alle anderen.

3. Netzwerk-Segmentierung

Trennen Sie kritische Systeme vom allgemeinen Internet-Browsing. Mitarbeitende, die mit sensiblen Daten arbeiten, sollten auf dedizierten Systemen arbeiten.

4. Endpoint Detection & Response (EDR)

EDR-Lösungen können verdächtige Aktivitäten auf Endgeräten erkennen, die durch Browser-Exploits ausgelöst werden – z. B. ungewöhnliche Prozesse oder Netzwerkverbindungen.

5. Awareness-Schulungen

Schulen Sie Ihre Mitarbeitenden im sicheren Umgang mit dem Internet. Das Erkennen verdächtiger Links und Websites ist eine wichtige Verteidigungslinie.

Das Aktualisieren Ihrer Browser ist ein einfacher, aber effektiver Schritt, um sich vor potenziellen Angriffen zu schützen. Denken Sie daran, dass Cyberkriminelle ständig nach Wegen suchen, Sicherheitslücken auszunutzen. Ein nicht aktualisierter Browser ist ein offenes Tor für solche Angriffe. Schliessen Sie dieses Tor, indem Sie sicherstellen, dass Chrome und Edge immer auf der neuesten Version sind.

SecureIT hilft Ihnen, Sicherheitslücken proaktiv zu erkennen – mit Cybersecurity-Beratung und Phishing-Schulungen für Ihr Team. Erfahren Sie auch, wie Phishing-Simulationen Ihre IT-Sicherheit nachhaltig stärken.

Was ist eine Zero-Day-Schwachstelle?

Eine Zero-Day-Schwachstelle ist eine Sicherheitslücke in einer Software, die vom Hersteller noch nicht bekannt ist oder für die noch kein Patch existiert. Der Name "Zero Day" bedeutet, dass die Entwickler null Tage Zeit hatten, die Lücke zu beheben, bevor sie ausgenutzt wurde. Das macht Zero-Day-Exploits besonders gefährlich: Selbst Unternehmen mit aktueller Software können betroffen sein.Zero-Day-Schwachstellen werden auf dem Schwarzmarkt für hohe Summen gehandelt – je nach Ziel und Schweregrad können Preise von mehreren hunderttausend bis zu mehreren Millionen Franken erreicht werden.

Was genau ist passiert?

Die Schwachstelle betrifft die Version 117.0.5938.132 von Google Chrome und ist für Windows, Mac und Linux verfügbar. Es handelt sich um eine ernsthafte Sicherheitslücke, die durch einen Fehler im VP8-Codec der Open-Source-Bibliothek libvpx verursacht wird. Das kann von Abstürzen der App bis zur Ausführung von beliebigem Code führen.Besonders besorgniserregend: Da libvpx eine Open-Source-Bibliothek ist, die auch in anderen Browsern und Anwendungen verwendet wird, waren potenziell auch Mozilla Firefox, Microsoft Edge und weitere Programme betroffen.

Wer ist betroffen?

Die von Google's Threat Analysis Group (TAG) entdeckte Sicherheitslücke wird oft in gezielten Spionageangriffen ausgenutzt. Diese Angriffe richten sich in der Regel gegen Personen, die als besonders risikoreich eingestuft werden. Dazu gehören Journalisten, Oppositionspolitiker und Aktivisten, aber auch Unternehmen und Organisationen, die sensible Daten verwalten. In diesem speziellen Fall wurde die Schwachstelle genutzt, um Spionagesoftware zu installieren. Das bedeutet, dass im Grunde jeder, der Chrome verwendet, potenziell gefährdet ist, aber bestimmte Gruppen sind aufgrund ihrer Tätigkeit wahrscheinlicher im Fokus der Angreifer.Warum sind Browser ein beliebtes Angriffsziel?

Browser sind das Tor zum Internet und damit eine der am häufigsten genutzten Anwendungen auf jedem Computer. Sie bieten Angreifern attraktive Möglichkeiten:- Grosse Angriffsfläche: Browser verarbeiten HTML, JavaScript, Bilder, Videos, PDFs und viele andere Formate – jeder Parser ist ein potenzielles Einfallstor.

- Zugriff auf sensible Daten: Gespeicherte Passwörter, Cookies, Session-Tokens und Formulardaten sind wertvolle Beute.

- Plattformübergreifend: Eine Browser-Schwachstelle kann Windows, Mac und Linux gleichzeitig betreffen.

- Drive-by-Downloads: Allein der Besuch einer präparierten Website kann ausreichen, um Malware zu installieren – ohne Nutzerinteraktion.

Was macht Google?

Google hat schnell reagiert und ein Update bereitgestellt. Obwohl es einige Tage oder Wochen dauern kann, bis alle Nutzer das Update erhalten, ist es bereits verfügbar. Chrome wird auch automatisch nach neuen Updates suchen und diese nach dem nächsten Start installieren.Google investiert erheblich in die Sicherheit von Chrome. Das Project Zero-Team und die Threat Analysis Group (TAG) suchen aktiv nach Schwachstellen – sowohl in Google-eigenen Produkten als auch in Software von Drittanbietern. Zudem betreibt Google ein Bug-Bounty-Programm, das Sicherheitsforscher für das Melden von Schwachstellen belohnt.

So schützen Sie Ihr Unternehmen

Die folgenden Massnahmen helfen, das Risiko durch Browser-Schwachstellen zu minimieren:1. Browser immer aktuell halten

Aktivieren Sie automatische Updates für Chrome, Edge und alle anderen Browser in Ihrem Unternehmen. Prüfen Sie regelmässig, ob alle Geräte auf dem neuesten Stand sind.

2. Browser-Erweiterungen einschränken

Jede Erweiterung vergrössert die Angriffsfläche. Erlauben Sie nur geprüfte und notwendige Erweiterungen und deaktivieren Sie alle anderen.

3. Netzwerk-Segmentierung

Trennen Sie kritische Systeme vom allgemeinen Internet-Browsing. Mitarbeitende, die mit sensiblen Daten arbeiten, sollten auf dedizierten Systemen arbeiten.

4. Endpoint Detection & Response (EDR)

EDR-Lösungen können verdächtige Aktivitäten auf Endgeräten erkennen, die durch Browser-Exploits ausgelöst werden – z. B. ungewöhnliche Prozesse oder Netzwerkverbindungen.

5. Awareness-Schulungen

Schulen Sie Ihre Mitarbeitenden im sicheren Umgang mit dem Internet. Das Erkennen verdächtiger Links und Websites ist eine wichtige Verteidigungslinie.

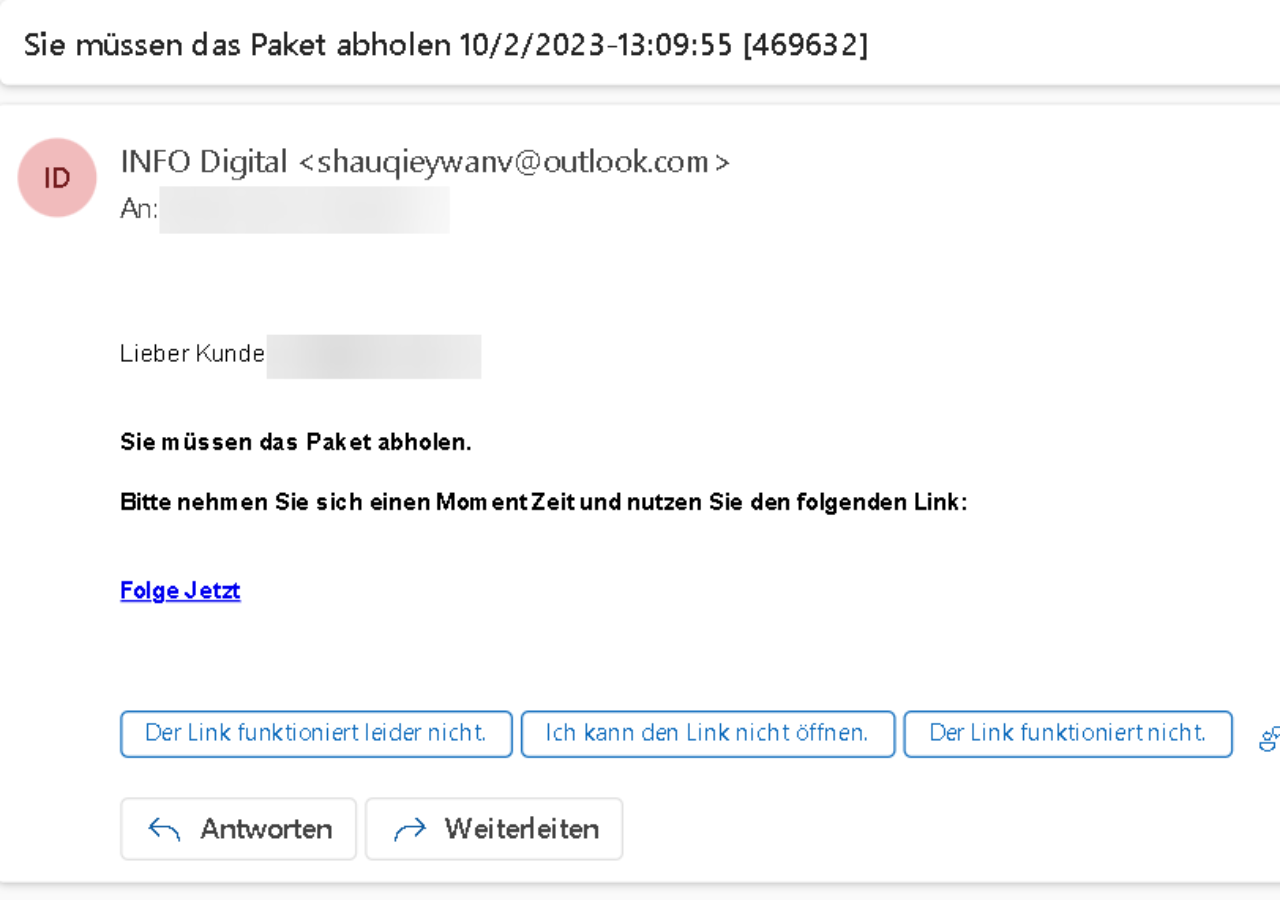

Achtung vor Spam-Mails

Seien Sie besonders vorsichtig mit E-Mails, die Sie auffordern, ein Paket abzuholen und einen Link zu klicken. Diese könnten darauf abzielen, Browser-Schwachstellen auszunutzen. Öffnen Sie keine Links in verdächtigen E-Mails und melden Sie solche Nachrichten Ihrer IT-Abteilung.Patch-Management als Pflicht

Für Unternehmen ist ein systematisches Patch-Management unverzichtbar. Das bedeutet:- Inventar: Wissen, welche Software auf welchen Geräten installiert ist

- Priorisierung: Kritische Sicherheitspatches sofort einspielen, nicht erst beim nächsten Wartungsfenster

- Automatisierung: Wo möglich, automatische Updates aktivieren

- Kontrolle: Überprüfen, ob Patches tatsächlich installiert wurden

Fazit

Die wiederholten Vorfälle mit Zero-Day-Schwachstellen in Chrome unterstreichen die Notwendigkeit, stets auf dem neuesten Stand zu sein. Es ist absolut kritisch, dass Sie Ihre Software regelmässig aktualisieren, und das gilt nicht nur für Google Chrome. Microsoft Edge, der ebenfalls auf der Chromium-Engine basiert, sollte ebenfalls auf dem neuesten Stand gehalten werden.Das Aktualisieren Ihrer Browser ist ein einfacher, aber effektiver Schritt, um sich vor potenziellen Angriffen zu schützen. Denken Sie daran, dass Cyberkriminelle ständig nach Wegen suchen, Sicherheitslücken auszunutzen. Ein nicht aktualisierter Browser ist ein offenes Tor für solche Angriffe. Schliessen Sie dieses Tor, indem Sie sicherstellen, dass Chrome und Edge immer auf der neuesten Version sind.

SecureIT hilft Ihnen, Sicherheitslücken proaktiv zu erkennen – mit Cybersecurity-Beratung und Phishing-Schulungen für Ihr Team. Erfahren Sie auch, wie Phishing-Simulationen Ihre IT-Sicherheit nachhaltig stärken.